Tor 网络浏览器自公开推出以来的二十年里,一直是人们赞誉和恶名远播的对象。支持者吹捧这款免费开源软件,称其可以轻松安全匿名地访问网络内容。但 Tor 也因其被用作访问暗网上潜在非法内容的工具而受到同样的关注。

对于考虑是否允许员工使用 Tor 作为日常工作一部分的企业来说,了解该浏览器的优缺点非常重要。让我们来看看如何使用 Tor,并讨论它在企业环境中的适用情况。

什么是 Tor 浏览器?

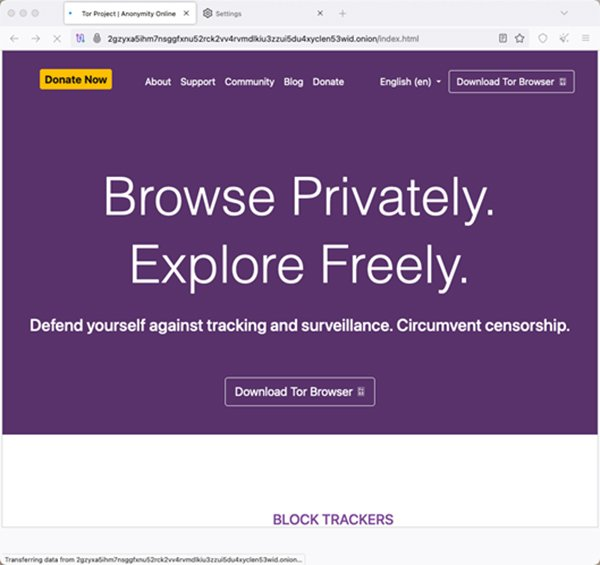

Tor 网络浏览器是“洋葱路由器”的简称,基于 Firefox。它为用户浏览网站时提供额外的安全和匿名保护。它通过两种方式实现这一点:首先,使用 Tor 特定的中继网络传输信息;其次,通过锁定的安全设置。

当人们不想让自己的 IP 地址被识别,或者不想让自己的网络活动被追踪时,他们就会使用 Tor——通常是在他们担心受到政府或其他追踪来源的迫害的情况下。

用户范围包括政治活动家、记者、进行非法交易的人,以及言论自由或其他活动受到限制的国家的居民。

如果您的组织在这些领域开展业务(当然不包括非法活动),或者您非常关心在线隐私,那么 Tor 可能适合您。

Tor 的工作原理

Tor 使用加密和路由相结合的方式隐藏网络活动。由志愿者运营的 Tor 中继全球网络负责路由网络流量。这些中继有助于使每个连接看起来都一样,从而防止特定流量中的唯一标识符指示该流量的来源。

Tor 仅包含一个插件 – NoScript – 并且不鼓励使用任何其他插件。插件可能会降低匿名性或根据其功能泄露信息。它们还可能引入浏览器漏洞。许多组织已经限制安装 Flash、QuickTime 和其他服务的插件,因此这种限制对您的公司来说可能不是问题。

NoScript 允许用户选择允许运行 JavaScript 或其他代码的受信任站点,这是一种更严格、更安全的设置。它在 Tor 中默认安装和启用,并可用于其他浏览器,以帮助减少面向脚本的安全问题,例如跨站点脚本。

关闭后,Tor 会删除浏览历史记录、cookie 和其他用于跟踪用户活动的元素。许多用户已经在他们选择的浏览器上实施了这些额外的安全设置,包括 Chrome、Safari 和 Firefox。Tor 强烈建议用户不要更改这些设置;但请注意,它们会限制用户查看某些网页内容的能力。

企业中的 Tor

尽管 Tor 在匿名性和安全性方面具有诸多优势,但它在许多企业环境中不太可能成为首选浏览器。大多数企业可能会出于各种原因继续使用流行的浏览器,甚至不仅仅是因为 Tor 的企业隐私和安全问题。首先,由于 Tor 网络的物理设计(必须在每个中继之间建立连接),Tor 浏览速度明显较慢。插件和脚本限制可能会让用户在执行没有隐私要求的任务时感到沮丧。

然而,在适当的情况下,Tor 可能是一个可行的选择。

商业 Tor 用例

Tor 可能适合用于限制言论、争议性话题或法律/犯罪活动,包括调查。其中包括:

- 新闻业。在禁止传输特定信息的国家/地区工作的记者和其他信息提供者可以从 Tor 的匿名性和中继网络中受益。

- 行动主义。Tor的安全性更高,能够隐藏用户身份,因此对于想要揭露可疑商业活动的政治活动家或告密者来说,它是一种实用的选择。此类通信通常必须进行伪装,以防止对相关个人造成威胁。

- 安全应用程序开发。从事安全特定项目的开发人员可能希望在进行研究时隐藏自己的身份。他们可能还需要在 Tor 中继和加密的环境中测试应用程序。如果您的组织深入研究安全通信,Tor 可能是一个有用的实用程序。

- 执法调查。在互联网或暗网上追查犯罪活动的调查人员可能会发现 Tor 有助于保持匿名和保持掩护。

这些角色只是普通互联网用户的一部分,但他们代表了需要高级网络安全的行业。

法律问题

Tor 浏览器的安装和使用本身通常并不违法,尽管浏览器可能违反企业内部的可接受使用政策。法律问题更有可能源于员工使用 Tor 的方式,而不是他们使用 Tor 的事实。这个话题很快就变得模糊不清。有时,你要处理国际法和暗网访问。

员工应该使用 Tor 吗?

决定是否允许员工使用 Tor 浏览器是管理期望的一种练习。使用 Tor 浏览器的体验与使用不太安全且充斥着附加组件的 Chrome 或 Firefox 浏览器不同。

与最终用户讨论以下关键问题:

- 浏览速度较慢。由于 Tor 的路由更加迂回,网站响应或加载速度较慢。

- 多媒体被阻止。脚本、媒体剪辑和其他“华而不实”的网站设计可能无法在 Tor 中加载或正确运行。

- 可接受的使用。Tor使安全团队难以跟踪员工的网络使用情况,从而增加了您的企业资源可能被用于不良在线活动的风险。与用户讨论此问题以教育他们。

- 被屏蔽的网站。用户从 Tor 中继结构退出的点会导致其起始点看起来来自世界其他地方。银行和其他网站可能会限制来自这些地方的用户访问安全资源。用户在使用 Tor 时可能会被迫更新凭证或个人资料信息。

人们不太可能会使用 Tor 来满足所有浏览需求。相反,他们可能会使用它来完成与特定安全要求相关的特定任务。

如果您的组织决定允许使用 Tor,请确保其帮助台已准备好帮助用户克服使用 Tor 时遇到的任何困难。Tor 项目提供了许多在线资源,供您了解浏览器的来龙去脉。

如果您的组织决定禁止 Tor,请明确告知员工,并将其纳入安全和可接受使用政策中。

Tor 在企业中的优势和劣势

贵公司的情况决定了 Tor 是否可行。以下是允许在贵公司环境中使用 Tor 的一些潜在优势和劣势。

潜在优势包括:

- 在网上浏览和研究可疑话题时增强隐私。

- 通过删除 cookie 和其他设置来增强浏览后的隐私。

- 匿名浏览。

- 对 Linux、macOS、Windows 和 Android 提供可靠的跨平台支持。

- 相对安全的默认配置。

潜在的缺点包括:

- 浏览体验较慢。

- 较少的浏览增强功能,如多媒体和脚本。

- Tor 中继网络的出口点仍然可能会暴露信息。

- Tor 基于 Firefox 构建,可能存在安全漏洞。

- 技术支持资源可能会更多。

- ISP 知道何时使用 Tor,并且他们可能会向执法部门举报您以进行进一步审查。

- 某些网站可能会阻止 Tor,尤其是当出口点位于偏远地区时。

- 商业资源被用于非法交易的风险增加。

- 可能增加受到恶意软件攻击的风险。

- 难以执行贵组织的可接受使用政策。

如何安装 Tor

Tor 的安装非常简单。该浏览器支持多种语言——这对于在网络访问受限的国家使用该软件的人来说是一个至关重要的考虑因素。它的跨平台支持——Linux 下载为 .tar 解压文件,Mac 用户收到 .dmg 磁盘映像,Windows 依赖于传统的 .exe 应用程序——使 Tor 易于部署到最终用户工作站,并且几乎可以在所有企业环境中使用。

官方 Android 版本可供移动用户使用。官方 iOS 版本尚未推出,但 iPhone 和 iPad 用户可以从 Apple App Store下载洋葱浏览器应用。同时,ChromeOS 用户可以下载 Android Tor 应用。它显示网站的移动版本,但对大多数用户来说应该不成问题。

Tor 网站提供文档,包括详尽的常见问题解答和用户手册。常见问题解答涵盖了从 Tor 安装到中继支持再到附加组件等各种问题。用户手册提供了更详细的配置选项(如桥接和身份管理)的程序。您的帮助台提供了大量信息,以支持 Tor 浏览器用户。

在按照这些下载说明进行操作之前,用户应该检查其组织的安全和可接受使用政策,以确定他们是否被允许使用 Tor。

Tor 的功能吸引了注重安全的用户。虽然它并不适合每个商业环境或用户,但 Tor 对匿名和私人网络访问的承诺可以使其成为适当情况下的有效工具。

Damon Garn 拥有 Cogspinner Coaction,提供自由职业 IT 写作和编辑服务。他撰写了多本 CompTIA 学习指南,包括 Linux+、Cloud Essentials+ 和 Server+ 指南,并为 TechTarget 编辑和 CompTIA 博客做出了大量贡献。